业内权威机构 Synopsys 最近发布了一项研究报告,结果表明在进行4300次测试后,发现95%的应用程序中都至少都有一个影响安全的漏洞或配置错误,其中高危漏洞占20%,严重漏洞则占4.5%。在此次研究中,82% 的测试目标是 Web 应用程序或系统,13% 是移动应用程序,其余是源代码或网络系统/应用程序。参与测试的行业包括软件和互联网、金融服务、商业服务、制造业、消费者服务和医疗保健。阅读文本,将带你快速了解报告的重要内容。

软件供应链风险

如今的开源软件包含来自80%的代码库的代码。在这些代码库中,有81%的代码库至少存在一个漏洞,同时还有85%的代码库甚至包含过时四年的开源组件。然而尽管存在这些担忧,但软件供应链安全和开源软件组件中的漏洞占问题的四分之一左右。报告称,在 21% 的渗透测试和 27% 的静态分析测试中发现了使用中的易受攻击的第三方库类别的安全漏洞。

软件组件中的漏洞数量并没有预期那么高的部分原因可能是因为软件成分分析 (SCA) 得到了更广泛的应用。这说明“安全左移”的概念得到了很好的实践并获得不错的效果,软件组件中的漏洞可以在软件开发生命周期 (SDLC) 的早期阶段(开发和 DevOps 阶段)发现,从而有效减少了将此类漏洞投入生产的数量。

多工具结合使用效果更佳

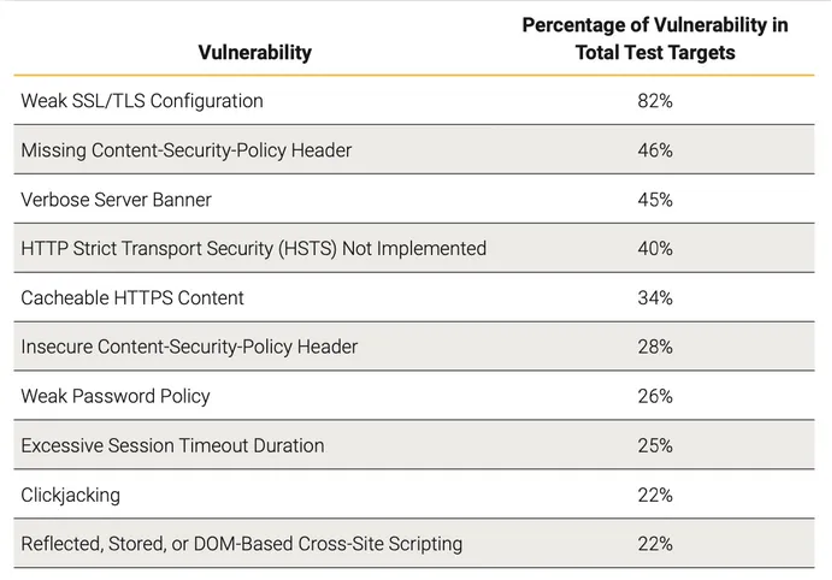

报告中显示,薄弱的 SSL 和 TLS 配置、缺少内容安全策略 (CSP) 标头以及通过服务器 banner 的信息泄漏在具有安全影响的软件问题列表中名列前茅,虽然许多错误配置和漏洞被认为是中等或较低的危害程度,但至少有 25% 被评为高危或严重。

值得注意的是,在研究过程中,有许多企业通常将配置问题视为不太重要的问题,但实际上配置问题和代码问题同样具有风险性。企业可能在执行静态扫码以减少编码漏洞数量方面做得很好,但是很少或者几乎没有企业考虑配置错误问题。同时,由于不了解部署代码的生产环境,静态应用程序安全测试 (SAST) 扫描无法执行配置检查。

Synopsys 发布了来自各种不同测试的数据,每个测试都有相似的重要问题。比如,加密技术的薄弱配置,即安全套接字层 (SSL) 和传输层安全性 (TLS)问题,在静态、动态和移动应用程序安全测试中尤为突出(见下方图表数据)。

图片来源:Synopsys

在研究过程中,渗透测试检测到 77% 的弱 SSL/TLS 配置问题,而动态应用程序安全测试 (DAST) 在 81% 的测试中检测到该问题。根据报告结果显示,这两种技术加上移动应用程序安全测试 (MAST) 能够检测到82%的配置问题。同时,渗透测试在四分之一的应用程序中发现了弱密码策略,在 22% 的应用程序中发现了跨站点脚本,而 DAST 在 38% 的测试中发现了缺乏足够会话超时的应用程序,在 30% 的测试中发现了容易受到点击劫持的应用程序。静态和动态测试以及软件组合分析 (SCA) 都各有优势,因此建议结合使用,以最大程度地检测出潜在的错误配置和漏洞。

总体而言,从 2,700 多个程序的近 4,400 次测试中收集的数据来看,跨站点脚本(XSS)漏洞是高危漏洞,这是影响 web 应用程序的最普遍且最具破坏性的高危漏洞,该漏洞占已发现漏洞的 22%。而 SQL 注入是严重漏洞类别,占已发现漏洞的4%。

报告其他要点总结

在77%的漏洞中发现了 OWASP Top 10 漏洞。以 OWASP A05:2021 – 安全配置错误类别为代表,应用程序和服务器配置错误占测试中发现的总漏洞数量的 18%(比去年的调查结果减少 3%)。其中有 18% 与 OWASP A01:2021 – 损坏的访问控制类别相关(比去年减少 1%)。

生成或获取软件物料清单(SBOM)刻不容缓。在 21% 的渗透测试中发现了易受攻击的第三方库(比去年的调查结果增加了 3%)。这与 2021 OWASP Top 10 类别 A06:2021 – 易受攻击和过时组件的使用相对应。大多数组织混合使用定制代码、商业现成代码和开源组件来创建他们在内部销售或使用的软件。这些组织通常有非正式的(或没有)清单,详细说明他们的软件正在使用哪些组件,以及这些组件的许可证、版本和补丁状态。许多公司在使用数百个应用程序或软件系统,每个公司本身可能有成百上千个不同的第三方和开源组件, 因此迫切需要准确、最新的软件物料清单来有效跟踪这些组件。

低风险漏洞仍然可以被利用并促进攻击。在测试中发现的漏洞中有 72% 被认为是低风险或中等风险。也就是说,攻击者无法直接利用发现的问题来访问系统或敏感数据。尽管如此,这些低风险漏洞仍然可以被利用来促进攻击。例如,冗长的服务器标语(在 49% 的 DAST 测试和 42% 的渗透测试中发现)提供了服务器名称、类型和版本号等信息,攻击者可以利用这些信息对特定技术堆栈执行有针对性的攻击。